Si votre entreprise gère des données sensibles pour le compte de ses clients, vous devez travailler plus que jamais pour gagner, et garder, leur confiance. SOC 2 est devenu l’un des signaux standards utilisés par les clients pour juger du sérieux d’un fournisseur SaaS en matière de sécurité et de conformité.

SOC 2 n’est pas une loi mais un cadre d’audit développé par l’AICPA (American Institute of Certified Public Accountants), qui définit comment une organisation doit protéger les informations qu’elle traite pour ses clients. Obtenir un rapport SOC 2, c’est montrer noir sur blanc qu’un auditeur indépendant a examiné vos contrôles de sécurité, vos processus et vos outils, et qu’ils répondent à un niveau d’exigence reconnu sur le marché international.

SOC 2 en bref : un “visa” sécurité pour vos services

SOC 2 (System and Organization Controls 2) s’adresse en priorité aux entreprises de services numériques : SaaS, infogéreurs, plateformes cloud, prestataires IT, etc. Il couvre cinq grands domaines appelés Trust Services Criteria : sécurité, disponibilité, intégrité des traitements, confidentialité et vie privée.

Dans la pratique, la plupart des PME commencent avec le critère de sécurité (“Security”), obligatoire, puis étendent éventuellement le périmètre aux autres critères en fonction des attentes de leurs clients (SLA forts, traitement de données très sensibles, exposition à des marchés réglementés, etc.). Chaque critère se traduit par un ensemble de contrôles : gestion des accès, journalisation, sauvegardes, plan de continuité, chiffrement, gestion des incidents, revue des risques, et ainsi de suite.

L’objectif premier de SOC 2 est double :

- Structurer votre organisation autour de bonnes pratiques de sécurité vérifiables.

- Rassurer vos clients en leur fournissant un rapport d’audit détaillé, beaucoup plus complet qu’un simple questionnaire sécurité.

Trois raisons clés d’adopter SOC 2

1. Gagner des clients plus vite

Pour les startups et PME B2B, en particulier dans le SaaS, la demande de rapport SOC 2 arrive de plus en plus tôt dans la relation commerciale. Les grands comptes et les entreprises internationales intègrent désormais SOC 2 dans leurs processus de due diligence fournisseurs, au même titre que la solidité financière ou la roadmap produit.

Disposer d’un rapport SOC 2 à jour facilite :

- La réponse aux appels d’offres et questionnaires de sécurité.

- La signature de contrats avec des entreprises nord‑américaines ou globales.

- La réduction des cycles de vente, car la discussion ne se bloque plus sur la question “êtes‑vous conformes SOC 2 ?”.

À l’inverse, l’absence de SOC 2 peut devenir un frein commercial réel, quelle que soit la qualité intrinsèque de votre solution.

2. Réduire votre exposition aux risques

Obtenir SOC 2 suppose de cartographier vos systèmes, vos flux de données, vos risques et d’aligner des contrôles concrets sur ces risques. Cette démarche impose de sortir d’une approche intuitive pour adopter un pilotage plus rigoureux de la sécurité et de la conformité.

Les bénéfices internes sont immédiatement visibles :

- Moins d’accès excessifs aux systèmes critiques.

- Meilleure détection des incidents et des comportements anormaux.

- Processus documentés pour les changements en production, les sauvegardes et la réponse aux incidents.

En cas d’incident, vous êtes en bien meilleure position pour démontrer à vos clients, investisseurs ou assureurs que vous aviez mis en place des mesures raisonnables et suivies dans le temps.

3. Structurer votre croissance internationale

SOC 2 est particulièrement reconnu en Amérique du Nord, mais gagne aussi du terrain en Europe, notamment chez les entreprises technologiques et les secteurs réglementés. Pour une PME française ou européenne, il sert souvent de passerelle vers de nouveaux marchés et segments plus exigeants.

Il se combine par ailleurs efficacement avec d’autres cadres :

- ISO 27001, qui structure un Système de Management de la Sécurité de l’Information plus global.

- RGPD, pour les aspects vie privée et protection des données à caractère personnel.

En adoptant une approche intégrée, vous évitez de multiplier des démarches parallèles et coûteuses.

Si vous hésitez entre une approche américaine (SOC 2) ou européenne (ISO 27001), découvrez notre comparatif SOC 2 vs ISO 27001 (lien vers article 2) pour choisir la norme la plus adaptée à votre marché.

SOC 2 Type I vs Type II : quelle différence pour vous ?

Lorsque vous engagez une démarche SOC 2, vous devez choisir entre un rapport de Type I et un rapport de Type II. Cette distinction est souvent confuse, mais elle compte beaucoup dans la perception qu’auront vos prospects de votre maturité.

- SOC 2 Type I : l’auditeur évalue la conception de vos contrôles à une date donnée, sans vérifier leur fonctionnement continu dans le temps.

- SOC 2 Type II : l’auditeur évalue la conception et l’efficacité opérationnelle de vos contrôles sur une période (généralement 3 à 12 mois), en s’appuyant sur des échantillons et des preuves collectées sur toute cette période.

Beaucoup de PME choisissent un Type I comme première étape pour disposer rapidement d’un rapport à présenter au marché, puis planifient un Type II pour le cycle suivant afin de démontrer la solidité de leurs pratiques dans la durée.

Le choix entre ces deux rapports dépend de l'urgence de vos contrats et de votre budget. Pour un comparatif détaillé des coûts et des délais, consultez notre Guide complet Type I vs Type II." (lien vers article 2)

Comment se déroule un projet SOC 2 typique ?

Même si chaque organisation est unique, un projet SOC 2 suit généralement quatre grandes étapes.

- Définition du périmètre

- Identification des systèmes, produits et services concernés.

- Choix des Trust Services Criteria (souvent “Security” au départ).

- Identification des systèmes, produits et services concernés.

- Analyse d’écart (“gap analysis”)

- Revue de vos pratiques et contrôles existants par rapport aux attentes SOC 2.

- Liste des actions à mener (politiques à formaliser, outils à mettre en place, processus à structurer).

- Revue de vos pratiques et contrôles existants par rapport aux attentes SOC 2.

- Remédiation et mise en œuvre

- Déploiement ou durcissement des contrôles : gestion des accès, MFA, sauvegardes, revue des comptes, journalisation, gestion des incidents, etc.

- Mise en place d’une gouvernance minimale (responsabilités, comités, indicateurs).

- Déploiement ou durcissement des contrôles : gestion des accès, MFA, sauvegardes, revue des comptes, journalisation, gestion des incidents, etc.

- Audit SOC 2

- Pré‑audit ou audit de préparation, parfois réalisé avec le futur auditeur.

- Audit officiel Type I ou Type II, analyse des preuves, échanges de questions/réponses, puis émission du rapport.

- Pré‑audit ou audit de préparation, parfois réalisé avec le futur auditeur.

Sans outillage, ces étapes peuvent rapidement devenir chronophages, surtout au moment de collecter et d’actualiser les preuves pour un audit Type II.

Pourquoi les PME ont besoin d’automatiser leur conformité SOC 2

Les grandes entreprises disposent souvent d’équipes conformité et sécurité dédiées ; ce n’est pas le cas de la majorité des PME et scale‑ups. Pourtant, les exigences SOC 2 (et des clients) restent élevées, avec une attente de suivi continu plutôt que de “photo” annuelle.

Les plateformes d’automatisation de la conformité SOC 2 apportent plusieurs bénéfices concrets :

- Connexion à vos outils existants (cloud, gestion RH, ticketing, CI/CD, gestion des identités) pour collecter automatiquement la plupart des preuves nécessaires.

- Suivi en temps réel du statut de vos contrôles : comptes sans MFA, accès à revoir, politiques à mettre à jour, incidents à clôturer.

- Préparation simplifiée de l’audit, car la majorité des éléments attendus par l’auditeur sont déjà centralisés et horodatés.

Pour une PME ou une startup, cela permet de se concentrer sur le cœur de métier tout en gardant un niveau de conformité et de sécurité compatible avec les attentes des grands clients.

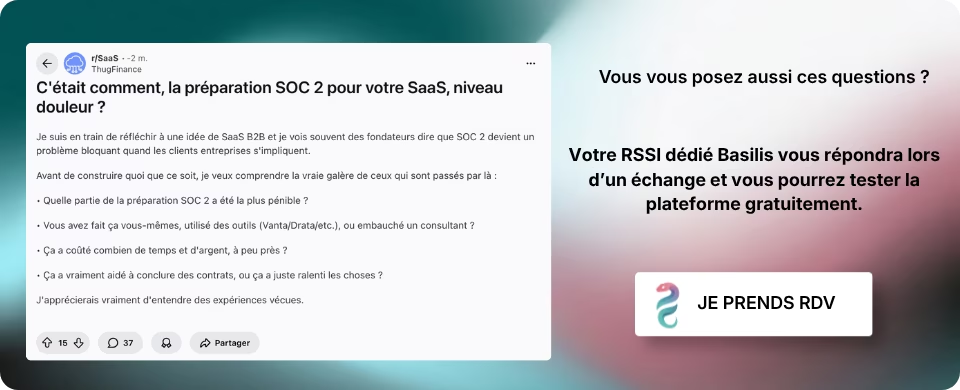

Comment Basilis aide les PME à devenir et rester conformes SOC 2

Basilis est une plateforme de conformité conçue pour aider les PME et entreprises SaaS à obtenir puis maintenir des certifications comme SOC 2, ISO 27001, RGPD ou l’AI Act, en automatisant une grande partie du travail opérationnel.

Concrètement, Basilis permet de :

- Centraliser votre référentiel d’actifs, de risques et de contrôles communs à SOC 2, ISO 27001 et RGPD.

- Connecter vos outils (cloud, annuaire d’identités, ticketing, dépôt de code, etc.) pour automatiser la collecte de preuves liées aux contrôles SOC 2.

- Suivre en temps réel votre niveau de conformité par rapport aux exigences SOC 2, identifier les écarts et piloter leur résolution.

- Arriver devant l’auditeur avec un dossier structuré, à jour, qui réduit significativement le temps et le coût de l’audit.

Résultat : là où un projet SOC 2 pouvait autrefois prendre des mois de préparation manuelle, Basilis aide les PME à structurer et industrialiser la démarche, pour rester conformes en continu au lieu de courir après la prochaine échéance d’audit.

Consultez notre Checklist SOC 2 pour startups SaaS pour évaluer votre niveau de préparation en 6 étapes clés.dPress. This is your first post. Edit or delete it, then start writing!